타원 곡선 암호

타원 곡선 디피-헬만(ECDH, Elliptic Curve Diffie-Hellman)은 유한체 위에서 정의된 타원 곡선의 이산 대수 문제(ECDLP, Elliptic Curve Discrete Logarithm Problem )** 난해성에 기반한 키 합의 프로토콜이다. 두 통신 당사자가 비안전 채널(인터넷 등)을 통해 서로의 공개키를 교환한 후, 자신의 개인키와 상대방의 공개키를 결합하여 동일한 공유 비밀(Shared Secret)**을 생성하는 구조를 가진다. 이는 기존 RSA나 이산 대수 기반의 디피-헬만(DH) 방식 대비 훨씬 짧은 키 길이로 동등한 수준의 보안 강도를 제공하며, 연산 리소스 소모를 최소화한다.

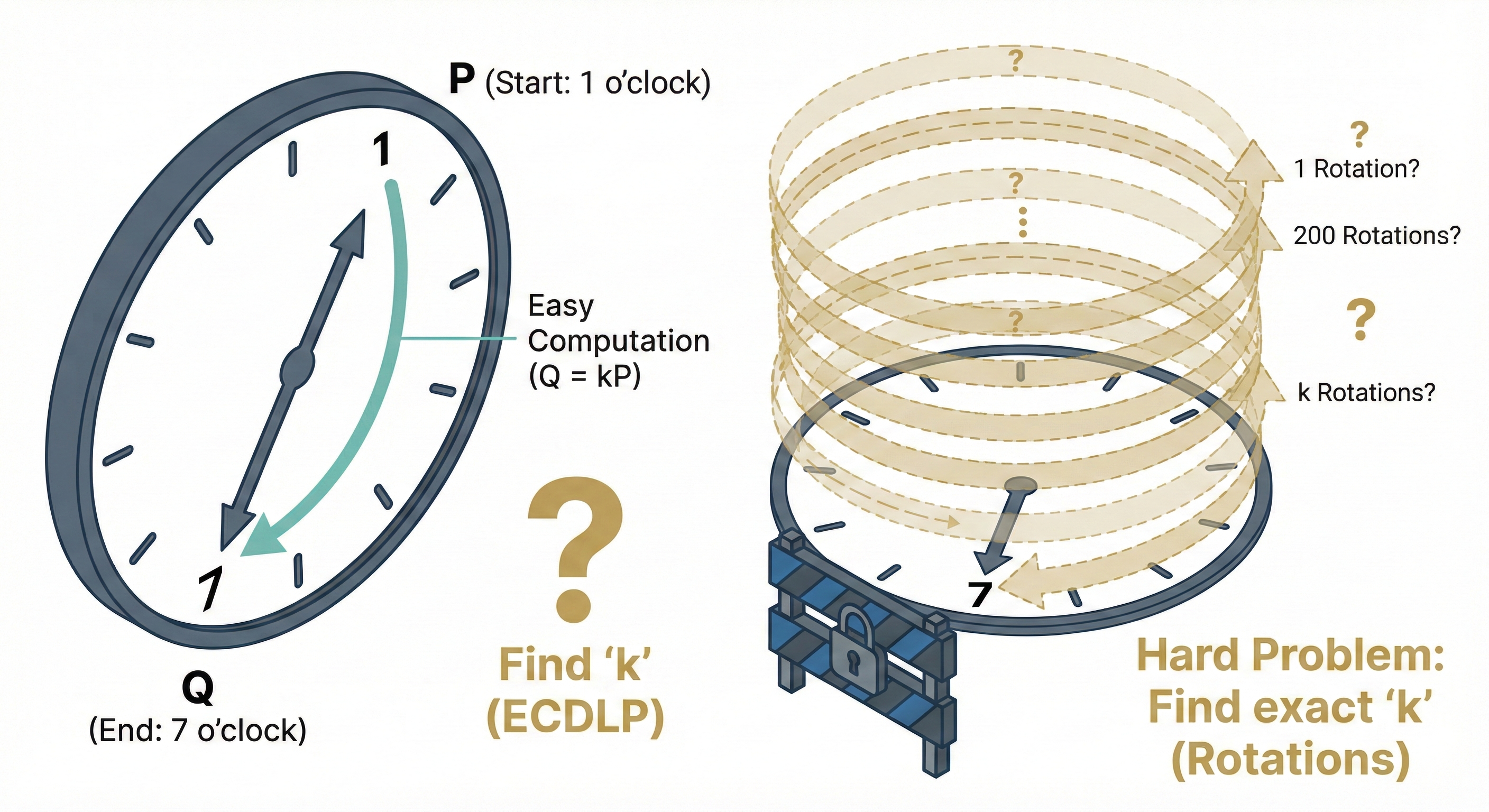

**타원 곡선의 이산 대수 문제(ECDLP): 타원 곡선 위에서 정의된 점 P에 특정 정수 k를 곱하여(스칼라 곱) 새로운 점 Q = kP를 구하는 연산은 매우 쉽다. 그러나 주어진 P와 Q값 만으로 정수 k를 찾아내는 과정은 수학적으로 극도로 어렵다. 이 역산의 난해함이 타원 곡선 이산 대수 문제(ECDLP)의 핵심이며, 공격자가 공개 정보인 P와 Q를 알고 있어도 개인키인 k를 도출하지 못하게 만드는 보안의 근거다.

**공유 비밀(Shared Secret): 서로 다른 통신 당사자가 비대칭 암호화 기술을 사용하여 최종적으로 합의에 도달한 동일한 대칭키 값을 의미한다. 각자의 개인키와 상대방의 공개키를 수학적으로 결합하여 생성하며, 실제 데이터 암호화에 사용되는 대칭키의 원천이 된다. 이를 통해 공격자가 공개키를 가로채더라도 연산의 가역성이 없어 실제 비밀값을 도출하는 것은 불가능하다.

내 수준에서 쉽게 이해를 하자면, 시간을 나타내는 시계바늘이 1시에 있다. 이 시계바늘을 7시로 맞춘다고 할 때, 바늘을 몇 번(k)을 돌려서 7시에 맞추는 것은 계산하는 입장에서는 쉽다. 그러나 막상 7시를 알고 있다고 해도 이 7시가 몇 번(k) 시계바늘을 돌려서 맞춰진 것인지 역으로 찾아내는 것은 엄청난 시도를 해야 한다. 따라서 이 시도 횟수를 크게 만들어 몇 번(k) 시계바늘을 돌렸는지를 찾기 어렵게 하는 방식이 타원 곡선을 이용한 방식이다.

| 비교 항목 | RSA (2048-bit) | ECDH (256-bit) |

| 보안 강도 | 112-bit 수준 | 128-bit 수준 |

| 키 생성 속도 | 느림 | 매우 빠름 |

| 연산 부하 | 높음 | 낮음 |

| 주요 용도 | 키 교환, 인증 | 고속 키 교환, 모바일 |

기술 진화 로드맵 (Evolution)

- 1976년: 휘트필드 디피와 마틴 헬만이 최초의 공개키 교환 알고리즘인 디피-헬만(DH)을 제안하며 비대칭 암호 통신의 이론적 토대를 마련했다.

- 1985년: 닐 코블리츠와 빅터 밀러가 독립적으로 타원 곡선 암호(ECC) 이론을 제안하여, 키 사이즈를 획기적으로 줄일 수 있는 수학적 모델을 제시했다.

- 2000년대: NIST 및 ANSI 표준에 ECC가 정식 포함되면서 금융 및 통신 프로토콜 내 보안 표준으로 채택되기 시작했다.

- 2018년: TLS 1.3 표준이 확정되면서 정적인 RSA 키 교환이 배제되고, 완전 순방향 비밀성을 보장하는 Ephemeral ECDH(ECDHE)**가 웹 보안의 필수 아키텍처로 자리 잡았다.

** Ephemeral ECDH(ECDHE): 통신 세션마다 일회성 키 쌍을 생성하여 사용하는 방식이다. 고정된 개인키를 사용하는 대신, 매 연결마다 새로운 타원 곡선 키를 생성하고 폐기함으로써 보안성을 극대화한다. 만약 서버의 마스터 키가 탈취되더라도 과거의 통신 기록은 각각 독립된 세션 키로 암호화되어 있어 복호화가 불가능한 완전 순방향 비밀성(PFS, Perfect Forward Secrecy)을 보장하는 것이 기술적 핵심이다.

개발 생태계 및 구현 영향력 (Impact)

ECDH는 모바일 및 IoT 디바이스와 같이 컴퓨팅 파워와 전력 자원이 제한된 환경에서 암호화 효율성을 극대화했다. 짧은 키 길이는 네트워크 대역폭 절감과 핸드셰이크 속도 향상으로 이어져, 대규모 트래픽을 처리하는 마이크로서비스 아키텍처의 지연 시간을 단축시킨다. 특히 세션마다 새로운 키를 생성하는 ECDHE 방식은 마스터 키가 탈취되더라도 과거의 통신 내용이 복호화되지 않는 완전 순방향 비밀성(PFS)을 보장하여, 현대 보안 엔지니어링의 무결성을 높이는 데 결정적인 역할을 수행한다.

실제 구현 사례 및 주요 솔루션 (Use Cases)

구글, 아마존 등 글로벌 클라우드 서비스 제공자는 모든 HTTPS 트래픽에 ECDHE를 적용하여 보안성과 속도를 동시에 확보했다. 보안 메신저인 시그널(Signal)과 왓츠앱은 X3DH(Extended Triple Diffie-Hellman)** 프로토콜을 통해 비동기 환경에서도 안전한 키 합의를 구현했다. 또한 애플의 iMessage와 페이스타임은 기기 간 통신 암호화에 Curve25519** 기반의 ECDH를 활용하여 사용자 데이터 보호 및 프라이버시를 강화하고 있다.

**X3DH(Extended Triple Diffie-Hellman): 상대방이 오프라인인 상태에서도 완전하게 공유 비밀을 설정하기 위한 비동기 키 합의 프로토콜이다. 세 종류의 ECDH 결과물을 결합하여 최종 세션 키를 생성하며, 이를 통해 상호 인증과 완전 순방향 비밀성(PFS)을 동시에 확보한다. 시그널(Signal)과 왓츠앱 등 보안 메신저의 종단 간 암호화(E2EE, End-to-End Ecryption)를 구현하는 핵심 아키텍처로 사용된다.

**Curve25519: 다이엘 번스타인이 설계한 타원 곡선으로, 고성능과 강력한 보안성, 구현의 간결함을 목적으로 한다. 기술적으로 Curve25519는 타원 곡선 그 자체 또는 이를 활용한 전자서명(Ed25519) 등을 포괄하는 명칭이며, X25519는 이 곡선을 Diffie-Hellman 키 교환(ECDH)에 사용하도록 최적화한 특정 프로토콜을 지칭한다. 25519라는 숫자는 2의 255승에서 19를 뺀 소수 p가 유한체의 크기로 사용되는 특성에서 소수 p를 계산하기 위해 사용된 255와 19를 합친 표현이다.

기술 전망 및 리스크 (Future Vision)

쇼어 알고리즘을 구동할 수 있는 고성능 양자 컴퓨터의 등장은 타원 곡선 암호 체계를 무력화할 수 있는 가장 큰 잠재적 위협이다. 이에 따라 NIST는 격자 기반 암호(Lattice-based Cryptography)를 포함한 양자 내성 암호(PQC) 표준화를 진행 중이다. 향후 5년 내 엔지니어들은 기존 ECDH와 PQC 알고리즘을 결합한 하이브리드 키 교환 방식을 도입하여 크립토 어질리티(Crypto Agility)를 확보하고, 차세대 보안 위협에 대비한 아키텍처 마이그레이션을 준비해야 한다.

'IT&Tech' 카테고리의 다른 글

| 미래 전장의 창과 방패가 될 드론 시스템 vs. 방어 체계 C-UAS (0) | 2026.02.06 |

|---|---|

| 자연어로 채팅하듯이 DB 데이터를 조회하는 NL2SQL (0) | 2026.02.04 |

| 프라이버시 보호를 위해 다시 주목받는 기술, Data Masking & Data Redaction (0) | 2026.01.31 |

| 현존 공개키 암호 체계가 파괴되는 시점, Q-day (0) | 2026.01.29 |

| 탈GPU, 마이크로소프트도 출시한 자체 ASIC 추론 칩, Maia 200 (0) | 2026.01.28 |